Soluțiile pentru securizarea aplicațiilor web

Securizarea aplicațiilor web este procesul de protecție a site-urilor web și a serviciilor online împotriva diferitelor amenințări de securitate care exploatează vulnerabilitățile din codul unei aplicații. Țintele obișnuite ale atacurilor asupra aplicațiilor web sunt sistemele de gestionare a conținutului (de exemplu, WordPress), instrumentele de administrare a bazelor de date (de exemplu, phpMyAdmin) și aplicațiile SaaS.

Infractorii consideră aplicațiile web ținte de înaltă prioritate din cauza:

- Complexitatea inerentă a codului lor sursă, care crește riscul de vulnerabilități și de manipulare a codului malițios.

- Recompense de mare valoare, cum ar fi date private sensibile colectate în urma manipulării cu succes a codului sursă.

- Ușurința de execuție, întrucât majoritatea atacurilor pot fi ușor automatizate și lansate simultan împotriva a mii sau chiar zeci sau sute de mii de ținte.

Companiile care nu reușesc să își securizeze aplicațiile web riscă să fie atacate. Acestea pot duce la furtul de informații, la deteriorarea relațiilor cu clienții, la revocarea licențelor și la proceduri legale.

Vulnerabilitățile aplicațiilor web

Vulnerabilitățile aplicațiilor web sunt, de obicei, rezultatul unei lipse de verificare a intrărilor/ieșirilor, care sunt adesea exploatate fie pentru a manipula codul sursă, fie pentru a obține acces neautorizat.

Astfel de vulnerabilități permit utilizarea unor vectori de atac, printre care:

- Injectarea SQL - Se produce atunci când un atacator folosește un cod SQL pentru a manipula o bază de date backend astfel încât aceasta să dezvăluie informații. Consecințele includ vizualizarea neautorizată a listelor, ștergerea tabelelor și accesul administrativ neautorizat.

- Cross-site Scripting (XSS) - XSS este un atac de injectare care vizează utilizatorii în scopul de a accesa conturi, de a activa troieni sau de a modifica conținutul paginilor. Stored XSS apare atunci când codul este injectat direct într-o aplicație. XSS reflectat are loc atunci când scriptul este reflectat de pe o aplicație pe browserul unui utilizator.

- Remote File Inclusion - Un hacker folosește acest tip de atac pentru a injecta de la distanță un fișier pe un server de aplicații web. Acest lucru poate duce la executarea de scripturi sau coduri malware în cadrul aplicației, precum și la furtul sau manipularea datelor.

- Cross-site Request Forgery (CSRF) - Un atac care poate avea ca rezultat un transfer nesolicitat de fonduri, parole modificate sau furtul de date. Este cauzat atunci când o aplicație web malware face ca browserul unui utilizator să efectueze o acțiune nedorită asupra unui site la care utilizatorul este logat.

Teoretic, o verificare amănunțită a intrărilor/ieșirilor ar putea elimina toate vulnerabilitățile, făcând o aplicație imună la manipulări ilegale. Cu toate acestea, o verificare completă nu este, de obicei, o opțiune practică, deoarece majoritatea aplicațiilor se află într-o continuă dezvoltare. În plus, aplicațiile sunt, de asemenea, frecvent integrate între ele pentru a crea un mediu codificat din ce în ce mai complex. Pentru a evita astfel de amenințări, ar trebui implementate soluții de securitate a aplicațiilor web și proceduri de securitate implementate, cum ar fi certificarea PCI Data Security Standard (PCI DSS).

Firewall pentru aplicațiile web (WAF)

Firewall-urile pentru aplicațiile web (WAF) reprezintă soluțiile hardware și software utilizate pentru protecția împotriva amenințărilor de securitate ale aplicațiilor. Aceste soluții sunt concepute pentru a examina traficul de intrare pentru a bloca încercările de atac, astfel compensând orice deficiențe de securizare a codului.

Protejând datele împotriva furtului și manipulării, implementarea WAF îndeplinește un criteriu cheie pentru certificarea PCI DSS. Cerința 6.6 prevede că toate datele titularilor cardurilor de credit și de debit păstrate într-o bază de date trebuie protejate.

În general, implementarea unui WAF nu necesită efectuarea de modificări la o aplicație, deoarece acesta este plasat înaintea DMZ-ului său, la marginea unei rețele. De acolo, acesta acționează ca un gateway pentru tot traficul de intrare, blocând cererile rău intenționate înainte ca acestea să aibă șansa de a interacționa cu o aplicație.

WAF-urile utilizează mai multe metode diferite pentru a determina ce trafic are acces la o aplicație și care trebuie eliminat. Un registru de semnături actualizat în mod constant le permite să identifice instantaneu vectori de atac.

Aproape toate WAF-urile pot fi configurate în funcție de cazuri de utilizare și politici de securitate specifice, precum și pentru a combate amenințările iminente (de tip zero-day). În cele din urmă, majoritatea soluțiilor moderne valorifică datele privind comportamentul și reputația pentru a obține informații suplimentare despre traficul de intrare.

WAF-urile sunt de obicei integrate cu alte soluții de securitate pentru a forma astfel un perimetru de securizare.Acestea pot include servicii de protecție împotriva "Distributed Denial Of Service" (DDoS) care oferă scalabilitatea suplimentară necesară pentru a bloca atacurile de volum mare.

Lista de verificare a securității aplicațiilor web

Pe lângă WAF-uri, există o serie de metode de securizare a aplicațiilor web. Următoarele procese ar trebui să facă parte din orice listă de verificare a securității aplicațiilor web:

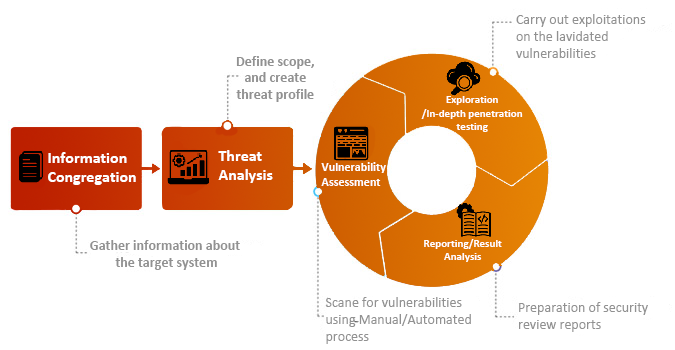

- Colectarea informațiilor - Examinați manual aplicația, identificând punctele de intrare și codurile de pe partea clientului. Clasificarea conținutului web găzduit de părți terță.

- Autorizare - Testați aplicația pentru a verifica dacă există traversări ale căilor de acces; probleme de control al accesului pe verticală și orizontală; autorizații lipsă și nesigure, referințe directe la obiective.

- Criptografie - Securizați toate transmisiunile de date. Au fost criptate date specifice? Au fost utilizați algoritmi slabi? Există erori de aleatorizare?

- Refuzul de serviciu - Îmbunătățiți rezistența unei aplicații împotriva amenințărilor de refuz de serviciu prin testarea anti-automatizare, blocarea contului, DoS de protocol HTTP și DoS de tip wildcard SQL. Acest lucru nu acoperă protecția împotriva atacurilor DoS și DDoS de volum mare, care sunt cel mai bine contracarate printr-o combinație de soluții de filtrare și resurse scalabile.

Referitor la OWASP Web Application Security Testing Cheat Sheet pentru informații suplimentare; este, de asemenea, o resursă valoroasă pentru alte aspecte legate de securitate.

☑Suport la cerere

☑Servicii de migrare și integrare

☑Mediu cloud privat, public sau hibrid

☑Asistență pentru infrastructura administrată

☑Plata la utilizare

☑Reducerea cheltuielilor de capital pentru infrastructură

☑Reducerea timpului necesar pentru implementarea infrastructurii

☑Servicii bazate pe proiecte

☑Soluții cloud private, publice sau hibride personalizate

☑Suport profesional non-stop

☑O soluție optimă din punct de vedere al oamenilor, tehnologiei și proceselor

☑Infrastructură de clasă mondială și expertiză bogată în domeniu

☑Metodologie de furnizare a serviciilor ITIL recunoscută la nivel mondial

☑Centre de date complet gestionate

☑Platforme tehnologice de top, cum ar fi baze de date, stocare, Windows, UNIX, Mainframe, Mesagerie, Middleware și Virtualizare